CWP コントロール パネルpostfixメールサーバーでスパムの問題を解決する方法は?

開始する前に、postfixメールサーバーを停止する必要があります▼

service postix stop

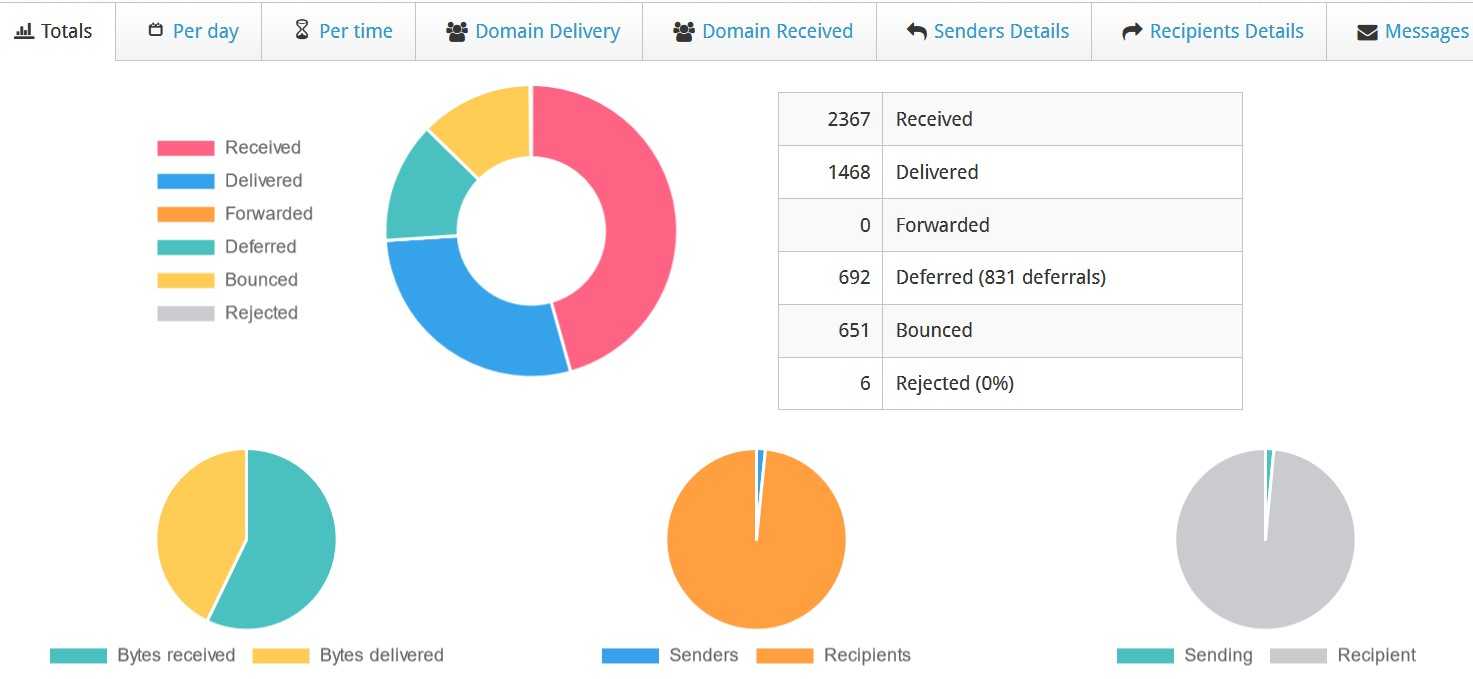

CWPはスパム対策に接尾辞をどのように使用しますか?

まずはメールサーバーのキューに滞留しているメールの数を数えてみよう▼

postqueue -p | grep -c "^[A-Z0-9]"

類似メールを複数選択してIDで確認▼

postqueue -p

同様の結果が表示されます▼

2F0EFC28DD 9710 Fri 15 03:20:07 hello@ abc. com次に、そのメールをIDで読む必要があります▼

postcat -q 2F0EFC28DD- メールの内容を読むことで、スパムかどうかを判断できます。

- 電子メールがスパムの場合は、その送信元を見つける必要があります。

- 電子メール ソースに sasl ログインのようなものが含まれている場合: これは、電子メール アカウント "[email protected]" の "sasl" パスワードがハッキングされてログインしたことを意味します。

サーバーを保護するには、メールアカウントのパスワードを変更する必要があります。

- 名前付き属性: sasl_method=LOGIN

- named_attribute:sasl_username = [email protected]

アカウントのパスワードを変更した後、postfixを再起動する必要があります▼

service postfix restart

キューからすべてのメッセージを削除する ▼

postsuper -d ALL

電子メールを削除する前に、内部でハッキングされた php スクリプトである可能性があるため、ソースを確認する必要があります。

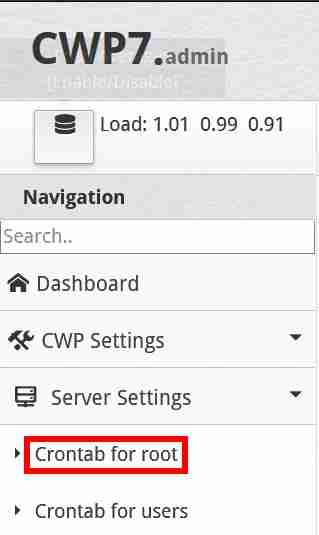

ハッカーがスパムを送信する問題を解決できない場合は、電子メールの送信を直接無効にして、サーバーの cron を設定できます。

CWPコントロールパネルを使用している場合は、CWPコントロールパネルにログインします。的 Server Setting → Crontab for root ▼

「フルカスタムcronジョブの追加」で、次のフルカスタムcronコマンドを入力します▼

* * * * * /usr/sbin/postsuper -d ALL

- (キューに入れられたすべてのメッセージを1分ごとに削除します)

スパム設定のハッキングを回避する方法は?

悪意のある CWP をスキャンすることを忘れないでくださいソフトウェア。

CWPコントロールパネルの左側に移動し、[セキュリティ]→[セキュリティセンター]→[マルウェアスキャン]→[アカウントスキャン]をクリックします。マルウェアをスキャンするアカウント オプションを選択します。

Web サイトのさらなるハッキングを防ぐために自動更新ルールを使用して mod セキュリティをインストールしても、バックグラウンドで「403 Forbidden Error」エラーが発生して Web サイトにアクセスできなくなる可能性がある場合は、mod セキュリティを慎重に有効にする必要があります。

この記事は随時更新していきます! ! !

以下のリンクは、Postfixで一般的に使用されるコマンドラインのリストをまとめたものです▼

Hope Chen Weiliang ブログ ( https://www.chenweiliang.com/ ) は、「CWP はスパム対策に postfix をどのように使用するのですか?」を共有しました。 「スパムを避ける設定」が役立つかもしれません。

この記事のリンクを共有することを歓迎します。https://www.chenweiliang.com/cwl-27468.html