लेख निर्देशिका

CWP नियन्त्रण प्यानलपोष्टफिक्स मेल सर्भरको साथ स्प्याम समस्या कसरी समाधान गर्ने?

सुरु गर्नु अघि, हामीले पोस्टफिक्स मेल सर्भर बन्द गर्नुपर्छ ▼

service postix stop

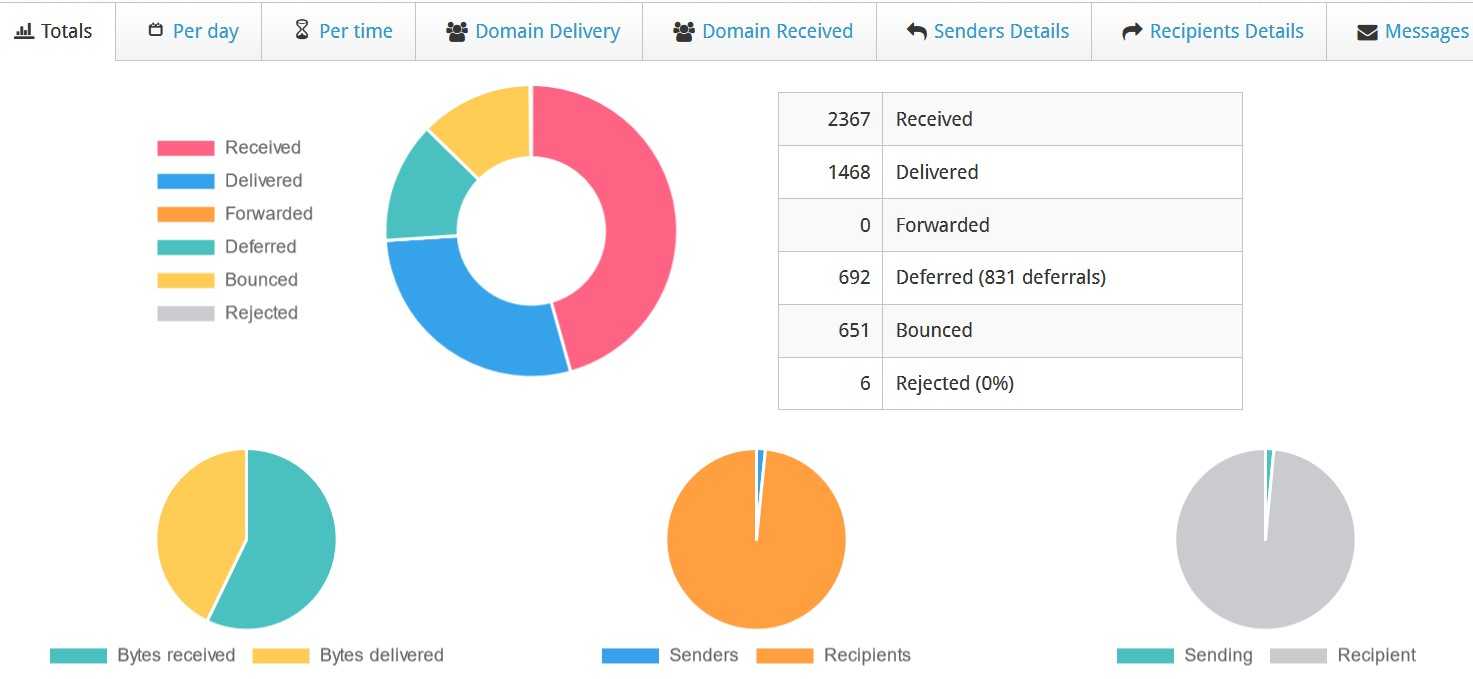

CWP ले एन्टि-स्प्यामको लागि पोस्टफिक्स कसरी प्रयोग गर्छ?

पहिले, मेल सर्भर कतारमा अड्किएका इमेलहरूको सङ्ख्या गणना गरौं ▼

postqueue -p | grep -c "^[A-Z0-9]"

धेरै समान इमेलहरू चयन गर्नुहोस् र तिनीहरूलाई जाँच गर्न ID प्रयोग गर्नुहोस् ▼

postqueue -p

समान परिणामहरू प्रदर्शित गरिनेछ▼

2F0EFC28DD 9710 Fri 15 03:20:07 hello@ abc. comअब हामीले ID बाट त्यो इमेल पढ्नु पर्छ ▼

postcat -q 2F0EFC28DD- इमेलको सामग्री पढेर, हामी यो स्प्याम हो कि भनेर निर्धारण गर्न सक्छौं।

- यदि इमेल स्प्याम हो भने, तपाईंले यसको स्रोत फेला पार्न आवश्यक छ।

- यदि इमेल स्रोतले sasl लगइन जस्तै केहि समावेश गर्दछ: यसको मतलब इमेल खाता "[email protected]" को लागी "sasl" पासवर्ड लग इन गर्न ह्याक गरिएको थियो।

आफ्नो सर्भर सुरक्षित गर्न, तपाईंले आफ्नो इमेल खाता पासवर्ड परिवर्तन गर्न आवश्यक छ:

- name_attribute: sasl_method=LOGIN

- name_attribute: [email protected]

खाता पासवर्ड परिवर्तन गरेपछि, तपाईंले पोस्टफिक्स ▼ पुन: सुरु गर्नुपर्छ

service postfix restart

लामबाट सबै सन्देशहरू हटाउनुहोस् ▼

postsuper -d ALL

कुनै पनि इमेलहरू मेटाउनु अघि, तपाईंले तिनीहरूको स्रोत जाँच गर्नुपर्छ किनभने यो भित्र php स्क्रिप्ट ह्याक हुन सक्छ।

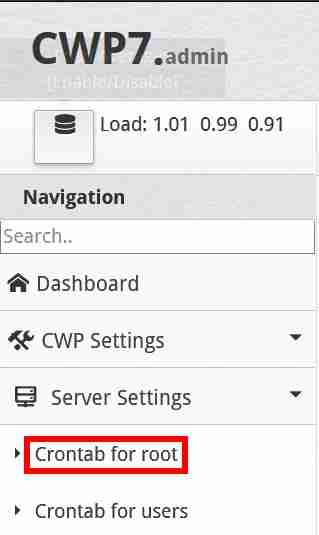

यदि तपाइँ ह्याकरहरू स्प्यामिङ स्प्यामको समस्या समाधान गर्न सक्नुहुन्न भने, तपाइँ सिधै ईमेलहरू पठाउन असक्षम गर्न सक्नुहुन्छ र सर्भर क्रोन सेटअप गर्न सक्नुहुन्छ।

यदि CWP कन्ट्रोल प्यानल प्रयोग गर्दै हुनुहुन्छ भने, CWP कन्ट्रोल प्यानलमा लग इन गर्नुहोस्को Server Setting → Crontab for root ▼

"पूर्ण कस्टम क्रोन कार्यहरू थप्नुहोस्" मा, निम्न पूर्ण रूपमा अनुकूलन क्रोन आदेश प्रविष्ट गर्नुहोस् ▼

* * * * * /usr/sbin/postsuper -d ALL

- (हरेक 1 मिनेटमा सबै लामबद्ध सन्देशहरू मेटाउनुहोस्)

ह्याकिङ स्प्याम सेटिङ्हरूबाट कसरी बच्ने?

खराबको लागि आफ्नो CWP स्क्यान गर्न नबिर्सनुहोस्软件।

CWP कन्ट्रोल प्यानलको बायाँ छेउमा नेभिगेट गर्नुहोस् र सुरक्षा → सुरक्षा केन्द्र → मालवेयर स्क्यान → खाता स्क्यानमा क्लिक गर्नुहोस्:मालवेयरको लागि स्क्यान गर्न आफ्नो खाता विकल्प चयन गर्नुहोस्।

यदि तपाईंले आफ्नो वेबसाइटको थप ह्याकिङलाई रोक्नको लागि स्वत: अपडेट नियमहरूसँग मोड सुरक्षा स्थापना गर्नुहुन्छ, तर यसले पृष्ठभूमिमा "403 निषेधित त्रुटि" त्रुटिको साथ तपाईंको वेबसाइटलाई पहुँचयोग्य बनाउन सक्छ, तपाईंले सावधानीका साथ मोड सुरक्षा सक्रिय गर्न आवश्यक छ।

यो लेख समय समयमा अपडेट हुनेछ! ! !

तलको लिङ्कले Postfix▼ मा सामान्यतया प्रयोग हुने कमाण्ड लाइनहरूको सूचीलाई संक्षेप गर्दछ

आशा चेन वेइलियाङ ब्लग ( https://www.chenweiliang.com/ ) साझा गरियो "CWP ले स्पामसँग लड्न पोस्टफिक्स कसरी प्रयोग गर्छ? "स्पाम सेटिङहरूबाट बच्नुहोस्" ले तपाईंलाई मद्दत गर्न सक्छ।

यस लेखको लिङ्क साझा गर्न स्वागत छ:https://www.chenweiliang.com/cwl-27468.html