নিবন্ধ ডিরেক্টরি

CWP কন্ট্রোল প্যানেলপোস্টফিক্স মেল সার্ভারের সাথে স্প্যাম সমস্যা কীভাবে সমাধান করবেন?

শুরু করার আগে, আমাদের পোস্টফিক্স মেল সার্ভার বন্ধ করা উচিত ▼

service postix stop

কিভাবে CWP অ্যান্টি-স্প্যামের জন্য পোস্টফিক্স ব্যবহার করে?

প্রথমে, মেল সার্ভারের সারিতে আটকে থাকা ইমেলের সংখ্যা গণনা করা যাক ▼

postqueue -p | grep -c "^[A-Z0-9]"

বেশ কয়েকটি অনুরূপ ইমেল নির্বাচন করুন এবং তাদের চেক করতে আইডি ব্যবহার করুন ▼

postqueue -p

অনুরূপ ফলাফল প্রদর্শিত হবে▼

2F0EFC28DD 9710 Fri 15 03:20:07 hello@ abc. comএখন আমাদের আইডি ▼ দ্বারা সেই ইমেলটি পড়তে হবে

postcat -q 2F0EFC28DD- ইমেলের বিষয়বস্তু পড়ে, আমরা এটি স্প্যাম কিনা তা নির্ধারণ করতে পারি।

- যদি ইমেলটি স্প্যাম হয়, তাহলে আপনাকে এর উৎস খুঁজে বের করতে হবে।

- যদি ইমেল উত্সে sasl লগইন এর মত কিছু থাকে: এর মানে হল যে "[email protected]" ইমেল অ্যাকাউন্টের "sasl" পাসওয়ার্ডটি লগ ইন করার জন্য হ্যাক করা হয়েছিল৷

আপনার সার্ভার রক্ষা করতে, আপনাকে আপনার ইমেল অ্যাকাউন্টের পাসওয়ার্ড পরিবর্তন করতে হবে:

- name_attribute: sasl_method=LOGIN

- name_attribute: [email protected]

অ্যাকাউন্টের পাসওয়ার্ড পরিবর্তন করার পরে, আপনার পোস্টফিক্স পুনরায় চালু করা উচিত ▼

service postfix restart

সারি থেকে সমস্ত বার্তা সরান ▼

postsuper -d ALL

কোনো ইমেল মুছে ফেলার আগে, আপনি তাদের উত্স পরীক্ষা করা উচিত কারণ এটি ভিতরে একটি php স্ক্রিপ্ট হ্যাক হতে পারে.

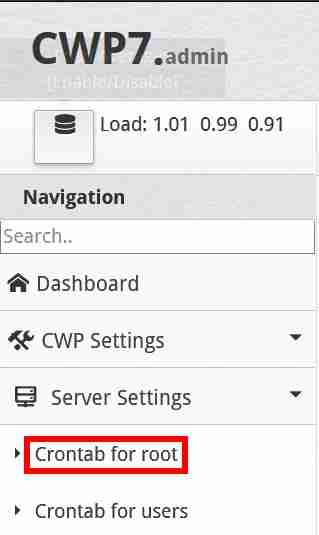

আপনি যদি হ্যাকারদের স্প্যামিং স্প্যামের সমস্যা সমাধান করতে না পারেন, তাহলে আপনি সরাসরি ইমেল পাঠানো অক্ষম করতে পারেন এবং সার্ভার ক্রন সেট আপ করতে পারেন।

CWP কন্ট্রোল প্যানেল ব্যবহার করলে, CWP কন্ট্রোল প্যানেলে লগ ইন করুনএর Server Setting → Crontab for root ▼

"সম্পূর্ণ কাস্টম ক্রন কাজ যোগ করুন"-এ, নিম্নলিখিত সম্পূর্ণ কাস্টম ক্রন কমান্ডটি প্রবেশ করান ▼৷

* * * * * /usr/sbin/postsuper -d ALL

- (প্রতি 1 মিনিটে সমস্ত সারিবদ্ধ বার্তা মুছুন)

স্প্যাম সেটিংস হ্যাকিং এড়াতে কিভাবে?

ক্ষতিকারক জন্য আপনার CWP স্ক্যান করতে ভুলবেন না软件.

CWP কন্ট্রোল প্যানেলের বাম দিকে নেভিগেট করুন এবং সিকিউরিটি → সিকিউরিটি সেন্টার → ম্যালওয়্যার স্ক্যান → অ্যাকাউন্ট স্ক্যান ক্লিক করুন:ম্যালওয়্যারের জন্য স্ক্যান করতে আপনার অ্যাকাউন্ট বিকল্পটি নির্বাচন করুন৷

আপনি যদি আপনার ওয়েবসাইটটির আরও কোনো হ্যাকিং রোধ করতে স্বয়ংক্রিয়-আপডেট নিয়মের সাথে মোড সুরক্ষা ইনস্টল করেন তবে এটি ব্যাকগ্রাউন্ডে একটি "403 নিষিদ্ধ ত্রুটি" ত্রুটির সাথে আপনার ওয়েবসাইটটিকে অ্যাক্সেসযোগ্য করে তুলতে পারে, আপনাকে সতর্কতার সাথে মোড সুরক্ষা চালু করতে হবে৷

এই নিবন্ধটি সময়ে সময়ে আপডেট করা হবে! ! !

নিচের লিঙ্কটি Postfix▼-এ সাধারণত ব্যবহৃত কমান্ড লাইনের তালিকার সংক্ষিপ্ত বিবরণ দেয়

হোপ চেন উইলিয়াং ব্লগ ( https://www.chenweiliang.com/ ) শেয়ার করেছেন "কিভাবে CWP পোস্টফিক্সকে অ্যান্টি-স্প্যাম ব্যবহার করে?" স্প্যাম এড়িয়ে চলার সেটিংস" আপনার জন্য সহায়ক হতে পারে।

এই নিবন্ধটির লিঙ্ক শেয়ার করতে স্বাগতম:https://www.chenweiliang.com/cwl-27468.html