VestaCPKontrolna tabla trpi 0-dnevnu eksploataciju:

- Trenutni izvještaji otkrivaju ranjivost u VESTA API-ju koja omogućava izvršavanje koda kao ROOT.

- Prvi talas se navodno dogodio 2018. aprila 4.

- Otkriven zaraženi server, aktivan 2018. aprila 4

/usr/lib/libudev.soPokrenite DDoS udaljeni host.

Na osnovu dosadašnjih zapažanja, kada je server zaražen, koristi se za slanje DDoS napada.

Detecting Vulnerabilities

Kako otkriti da li ste zaraženi VestaCP 0-dnevnim trojancem?

- Slijedite korake u nastavku da vidite da li je vaš server zaražen?

korak 1:Molimo prijavite se na vaš server kao root.

korak 2:在 /etc/cron.hourly Proverite da li postoji datoteka pod nazivom "gcc.sh" u fascikli ▼

cd /etc/cron.hourly ls -al

- Ako datoteka postoji, vaš server je zaražen.

- Ako je zaraženo, odmah napravite sigurnosnu kopiju vaših datoteka i baza podataka, ponovo instalirajteLinuxserver.

- Promijenite lozinku baze podataka i ROOT lozinku servera.

Ažurirajte/nadogradite VestaCP komande panela

- Ako ne postoji datoteka "gcc.sh", to znači da nije zaražena Trojancem.

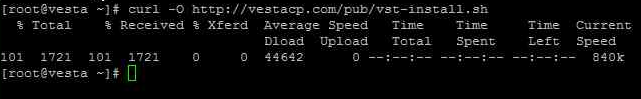

- Ako niste zaraženi, odmah nadogradite (popravite) ranjivost VestaCP panela.

Korak 1:Pokrenite sljedeću naredbu da vidite koji je broj verzije VestaCP panel ▼

v-list-sys-vesta-updates

Korak 2:Pokrenite sljedeću naredbu da ažurirate VestaCP panel▼

v-update-sys-vesta-all

Korak 3:Ponovo pokrenite VestaCP ▼

service vesta restart

Korak 4:Ponovo pokrenite server ▼

reboot

Evo još tutorijala o VestaCP panelima ▼

Hope Chen Weiliang Blog ( https://www.chenweiliang.com/ ) shared "Kako otkriti VestaCP ranjivost 0 dana?Komande za popravku/nadogradnju i ažuriranje" da vam pomognu.

Dobrodošli da podijelite link ovog članka:https://www.chenweiliang.com/cwl-742.html