VestaCPUpravljačka ploča trpi 0-dnevni napad:

- Trenutačna izvješća otkrivaju ranjivost u VESTA API-ju koja omogućuje izvršavanje koda kao ROOT.

- Prvi val se navodno dogodio 2018. travnja 4.

- Otkriven zaraženi server, aktivan 2018

/usr/lib/libudev.soPokrenite DDoS udaljeni host.

Na temelju dosadašnjih promatranja, nakon što je poslužitelj zaražen, koristi se za slanje DDoS napada.

Metoda otkrivanja ranjivosti

Kako otkriti je li zaražen VestaCP 0-day Trojancem?

- Slijedite korake u nastavku da vidite je li vaš poslužitelj zaražen?

korak 1:Prijavite se na svoj poslužitelj kao root.

korak 2:在 /etc/cron.hourly Provjerite postoji li datoteka pod nazivom "gcc.sh" u mapi ▼

cd /etc/cron.hourly ls -al

- Ako datoteka postoji, vaš poslužitelj je zaražen.

- Ako ste zaraženi, odmah napravite sigurnosnu kopiju datoteka i baza podataka, ponovno instalirajte svojuLinuxposlužitelj.

- Promijenite lozinku baze podataka i ROOT lozinku poslužitelja.

Ažurirajte/nadogradite VestaCP Panel naredbe

- Ako nema datoteke "gcc.sh", to znači da nije zaražena Trojancem.

- Ako niste zaraženi, odmah nadogradite (popravite) ranjivost VestaCP panela.

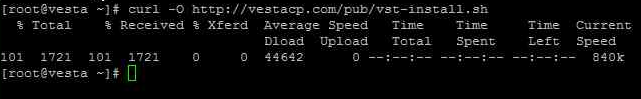

第 1 步:Pokrenite sljedeću naredbu da vidite koji je broj verzije VestaCP ploče ▼

v-list-sys-vesta-updates

第 2 步:Pokrenite sljedeću naredbu za ažuriranje VestaCP ploče▼

v-update-sys-vesta-all

第 3 步:Ponovno pokrenite VestaCP ▼

service vesta restart

第 4 步:Ponovno pokrenite poslužitelj ▼

reboot

Evo još vodiča o VestaCP panelima ▼

Blog Hope Chen Weiliang ( https://www.chenweiliang.com/ ) podijelio je "Kako otkriti VestaCP nultu ranjivost?Naredbe za popravak/nadogradnju i ažuriranje" da vam pomognu.

Dobrodošli da podijelite vezu ovog članka:https://www.chenweiliang.com/cwl-742.html