VestaCPOvládací panel trpí 0-dňovým zneužitím:

- Aktuálne správy odhaľujú zraniteľnosť rozhrania VESTA API, ktorá umožňuje spustenie kódu ako ROOT.

- Prvá vlna nastala údajne 2018. apríla 4.

- Objavený infikovaný server, aktívny 2018. apríla 4

/usr/lib/libudev.soSpustite vzdialeného hostiteľa DDoS.

Na základe doterajších pozorovaní, keď je server infikovaný, používa sa na odosielanie DDoS útokov.

Metóda detekcie zraniteľnosti

Ako zistiť, či je infikovaný trojským koňom VestaCP 0-day?

- Postupujte podľa nižšie uvedených krokov a zistite, či je váš server infikovaný?

krok 1:Prihláste sa na svoj server ako root.

krok 2:在 /etc/cron.hourly Skontrolujte, či sa v priečinku ▼ nenachádza súbor s názvom „gcc.sh“.

cd /etc/cron.hourly ls -al

- Ak súbor existuje, váš server je infikovaný.

- Ak je infikovaný, okamžite zálohujte svoje súbory a databázy a preinštalujte ichLinuxserver.

- Zmeňte heslo databázy a heslo ROOT servera.

Aktualizácia/aktualizácia príkazov panela VestaCP

- Ak neexistuje súbor „gcc.sh“, znamená to, že nie je infikovaný trójskym koňom.

- Ak nie ste infikovaní, okamžite aktualizujte (opravte) zraniteľnosť panelu VestaCP.

第 1 步:Spustite nasledujúci príkaz a zistite, ktoré číslo verzie panelu VestaCP je ▼

v-list-sys-vesta-updates

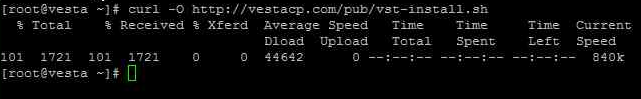

第 2 步:Ak chcete aktualizovať panel VestaCP▼, spustite nasledujúci príkaz

v-update-sys-vesta-all

第 3 步:Reštartujte VestaCP ▼

service vesta restart

第 4 步:Reštartujte server ▼

reboot

Tu sú ďalšie návody na panely VestaCP ▼

Blog Hope Chen Weiliang ( https://www.chenweiliang.com/ ) zdieľané „Ako zistiť 0-dňovú zraniteľnosť VestaCP?Príkazy na opravu/aktualizáciu a aktualizáciu“, ktoré vám pomôžu.

Vitajte pri zdieľaní odkazu na tento článok:https://www.chenweiliang.com/cwl-742.html