VestaCP控制面板遭受0 day漏洞攻擊:

- 目前的報告顯示VESTA API中存在一個漏洞,該漏洞允許代碼作為ROOT執行。

- 據報導,第一波發生在2018年4月4日。

- 發現受感染的服務器,在2018年4月7日開始使用

/usr/lib/libudev.so啟動DDoS遠程主機。

根據迄今為止的觀察,一旦服務器受到感染,它就會用於發送DDoS攻擊。

檢測漏洞方法

如何檢測是否感染VestaCP 0 day漏洞木馬?

- 跟著以下步驟操作,可以查看你的服務器是否已被感染?

第1 步:請以root身份登錄到你的服務器。

第2 步:在 /etc/cron.hourly 文件夾中檢查名為“gcc.sh”的文件 ▼

cd /etc/cron.hourly ls -al

- 如果文件存在,表示你的服務器被感染了。

- 如果已被感染,請立即備份你的文件和數據庫,重裝你的Linux服務器。

- 修改數據庫密碼、服務器ROOT密碼。

更新/升級VestaCP面板命令

- 如果不存在“gcc.sh”的文件,表示沒被感染木馬。

- 沒被感染請馬上升級(修復)VestaCP面板的漏洞。

第1步:運行以下命令,可查看VestaCP面板是哪個版本號▼

v-list-sys-vesta-updates

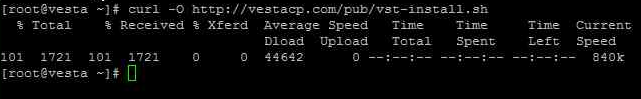

第2步:運行以下命令更新VestaCP面板▼

v-update-sys-vesta-all

第3步:重啟VestaCP ▼

service vesta restart

第4步:重啟服務器 ▼

reboot

這裡還有更多關於VestaCP面板的教程 ▼

希望陳溈亮博客( https://www.chenweiliang.com/ ) 分享的《如何檢測VestaCP 0 day漏洞?修復/升級&更新命令》,對您有幫助。